سایفر

در عمل رمزنگاری سایفر یک الگوریتم برای قفلگذاری یا قفلشکنی به عنوان یک سری مراحل تعریف شده به کار میرود. سایفر از آن جهت مورد استفاده قرار میگیرد که زمان کمتری صرف رمز نگاری میشود. شیوه رمز نگاری به روش سایفر به این صورت است که اطلاعات متن آشکار را به رمز یا کد تبدیل میکند. به بیان دیگر سایفر همان کدگذاری است با این حال مفهوم مجزا در رمزنگاری میباشد. کدها معمولاً طولانی یا کوتاه هستند اما در روش سایفر به تعداد کاراکترهای فایل کد نوشته میشود یعنی تعداد کاراکترهای فایل با کاراکترهای کد برابر است.[۱]

ریشه کلمه سایفر از همان کلمه صفر گرفته شدهاست که در فرانسوی میانه به عنوان cifre و لاتین قرون وسطی به عنوان cifra، از عربی صفر ṣifr = صفر (نگاه کنید به ریشهشناسی صفر). البته تئوریهای زیادی در این رابطه مطرح شدهاست

کدهای متقابل

ویرایشدر بیان عادی کد رمز سایفر خوانده میشود اگر چه این دو کلمه دو مقوله جداگانه میباشند. یکی از مثالهای بارز برای این روش میتوان به پیامهای تلگراف اشاره کرد که به کوتاه شدن تلگراف پیامهای طولانی که ناشی از ورود به قراردادهای تجاری با استفاده از تبادل تلگراف مورد استفاده قرار گرفت. سایفر به بیان دیگر در یک سطح پایینتر کار میکند؛ سطح حروف انفرادی یا گروه کوچک کاراکترها یا در بیان مدرن تک بیتی و چند بیتی. بعضی از سیستمها از هردو نحوه کد گذاری استفاده میکنند استفاده از ابر رمزگذاری برای افزایش امنیت است. در برخی موارد کدها و رمزهای نیز مترادف جایگزین و جابجا میشود.

انواع

ویرایشرمز نگاری دارای شیوههای مختلفی است قدیمی و مدرن

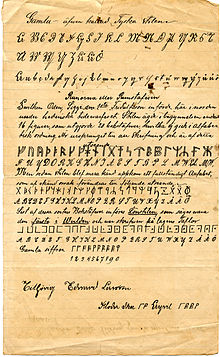

قدیمی

ویرایشدر زمانهای قدیم برای جابجایی نامههای محرمانه از روش کدبندی نامهها استفاده میکردند و گیرنده با در دست داشتن کد رمز اقدام به ترجمه نامهها مینمود

مدرن

ویرایشروش رمزنگاری مدرن را میتوان به دو صورت تقسیم کرد بر اساس دادههای ورودی و بر اساس کلیدها براساس نوع رمز مورد استفاده کلیدی تقسیم میشوند:

الگوریتمهای کلید متقارن، که در آن از یک کلید مشابه برای رمزنگاری و رمزگشایی استفاده میشود، و الگوریتمهای کلید نامتقارن، که در آن دو کلید متفاوت برای رمزگذاری و رمزگشایی استفاده میشود. سایفرها میتوانند به دو صورت ورودی تقسیم شوند سایفرهای بلاک که در اندازههای مشخص رمزنگاری میشود و سایفرهای جریاندار که به صورت متداوم رمزنگاری میکنند.

منابع

ویرایش- ↑ "Communication Theory of Secrecy Systems" (PDF). Archived from the original (PDF) on June 5, 2007. Retrieved February 3, 2019.